Retour sur notre participation au Cyber Show Paris 2026

La semaine dernière, notre équipe a eu le plaisir de participer au Cyber Show Paris 2026, un des rendez-vous majeurs des professionnels de la cybersécurité. Ce premier événement a [...]

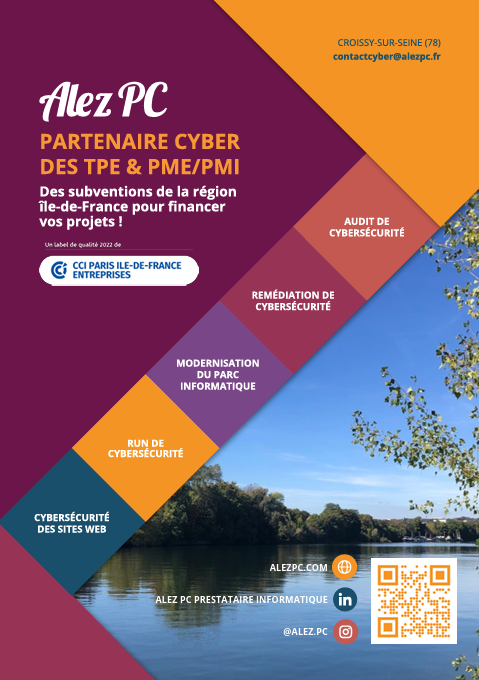

ALEZ PC au Cyber Show Paris 2026 : infogérance sécurisée et cybersécurité pour PME, PMI et TPE

La cybersécurité des entreprises est aujourd’hui un enjeu majeur. Ransomwares, fuites de données, interruptions d’activité : les cyberattaques touchent désormais toutes les entreprises, quelle que soit leur taille. Face [...]

Tendances informatiques à suivre en 2026 : sécurité, cloud et transformation digitale

Alors que les entreprises poursuivent leur transformation digitale, 2026 s’annonce comme une année clé pour l’informatique et la cybersécurité. Entre nouvelles menaces, innovations technologiques et exigences accrues de résilience, [...]

Sécurité informatique : Attention aux arnaques de fin d’année !

La période de Noël et de fin d’année est toujours un moment propice aux arnaques informatiques. Les hackers profitent de l’affluence des emails, des achats en ligne et de la [...]

Changer d’outil informatique, oui… mais pas n’importe comment !

Au sein des entreprises, l’adoption d’un nouvel outil (logiciel, application ou solution collaborative) peut transformer la productivité et la collaboration de vos équipes. Mais mal préparée, cette transition peut devenir [...]

Fin du support de Windows 10 : Quels impacts pour mon entreprise ?

Microsoft a annoncé la fin du support de Windows 10 pour le 14 octobre 2025. Cela signifie que, passé cette date, le système d’exploitation ne bénéficiera plus de des [...]

Le Social Engineering : quand la faille informatique, c’est l’humain

En cybersécurité, vous pensez d’abord aux virus, aux ransomwares ou aux failles techniques mais l’un des vecteurs d’attaque les plus redoutables reste l’erreur, la méconnaissance de l’Humain. C’est là [...]

Pentest : qu’est-ce que c’est et pourquoi votre entreprise en a besoin ?

Un « pentest » ou test d’intrusion est une attaque informatique simulée réalisée dans un cadre légal, avec pour objectif de détecter les failles de sécurité présentes dans un [...]

Renforcez la sécurité de vos emails grâce à Alez Secure Mail

La sécurité des emails est un enjeu majeur pour l’ensemble des entreprises (petites ou grandes), elle permet de : Lutter quotidiennement contre l’usurpation d’identité (spoofing) Garantir la délivrabilité de vos [...]

Bring Your Own Device ( BYOD ) : Avantages & inconvénients

Nous vous parlions il y a peu de temps de la pratique du « Bring Your Own Device » à savoir l’usage d’appareils numériques personnels dans le cadre de missions professionnels, [...]

Améliorez votre taux de délivrabilité des emails grâce à une politique DMARC performante

Saviez-vous que la mise en place d’une politique DMARC efficace peut significativement améliorer la délivrabilité des mails professionnels ? Trop souvent négligée, cette étape est pourtant essentielle pour garantir [...]

Cybersécurité : Qu’est-ce que le Spoofing ?

Le « spoofing », ou « usurpation d’identité » est une technique très répandue chez les cybercriminels. Le cybercriminel va attaquer en usurpant l’identité d’une personne connue de sa cible pour lui soutirer [...]